Co to jest Authy? Jak działa Authy? Jaka jest różnica między Authy a Google Authenticator? Odkryjmy w tym artykule Authy Review!

Bezpieczeństwo to kwestia, na którą należy zwrócić uwagę, gdy prawie wszystkie dane osobowe związane z Twoją nieruchomością są przechowywane w Internecie.

Zwłaszcza, jeśli wejdziesz na rynek kryptowalut, z pewnością będziesz zaznajomiony z aplikacjami do uwierzytelniania dwuskładnikowego (2FA), takimi jak Google Authenticator lub Authy.

W tym artykule Coin98 wyjaśni i poprowadzi Cię, jak zainstalować i używać Authy, a także niektóre rozwiązania w przypadku utraty hasła lub konieczności przywrócenia Authy.

Co to jest Authy?

Authy (lub Twilio's Authy) to bezpłatna aplikacja do uwierzytelniania dwuskładnikowego (lub aplikacja 2FA), która umożliwia każdemu korzystanie z ulepszonych zabezpieczeń za pomocą telefonu komórkowego. Authy jest bezpośrednim konkurentem Google Authenticator. Jeśli jesteś użytkownikiem Crypto , Authy może być dla Ciebie niezbędnym elementem.

Authy — jedna aplikacja dla wszystkich kont

Jak działa Authy?

Authy umożliwia tworzenie kopii zapasowych kodów uwierzytelniania dwuskładnikowego w chmurze i na innych urządzeniach, które są zabezpieczone podanym przez Ciebie hasłem. Następnie możesz przywrócić tę kopię zapasową na nowym telefonie, a jeśli Twój telefon nie jest poręczny, możesz zamiast tego utworzyć kody na komputerze lub tablecie.

Authy jest kompatybilne z Google Authenticator. Gdy witryna prosi o zeskanowanie kodu QR za pomocą Google Authenticator, aby włączyć uwierzytelnianie dwuskładnikowe, możesz również zeskanować ten sam kod w Authy.

Autoryzowana recenzja 2022

Kto korzysta z Authy?

Wiele dużych firm i przedsiębiorstw korzysta obecnie z Authy w kwestiach bezpieczeństwa. Niektóre godne uwagi nazwy to: Twitch, Coinbase, platform-stack, DuckDuckGo, Kaidee, Zscaler, Samsviran, DNSFilter.

Czy Authy jest bezpieczne?

Korzystając z Authy, możesz szybko ustawić Touch ID, ochronę PINem i hasła, aby zabezpieczyć dostęp do wszystkich tokenów 2FA w aplikacji. Kopie zapasowe mogą być włączone, a hasło można skonfigurować w celu odszyfrowania danych na urządzeniu. Twoje odszyfrowane dane nigdy nie są przechowywane w chmurze przez Authy.

Ponieważ Authy jest zapisane w chmurze, nigdy nie zostaniesz zablokowany w przypadku zgubienia telefonu.

Czy Authy jest bezpłatne?

Authy można bezpłatnie zainstalować i używać dla użytkowników końcowych, którzy chcą chronić swoje loginy i konta online.

Jeśli jesteś programistą, który chce używać Authy do uwierzytelniania dwuskładnikowego w swoim projekcie, zauważysz, że ich opłaty zależą wyłącznie od pomyślnych uwierzytelnień i kosztów dostawy.

Łatwość użycia?

Authy jest świetny, prosty, łatwy w użyciu i darmowy. Authy ma jedną ważną zaletę w stosunku do aplikacji uwierzytelniających Microsoft i LastPass: Authy może być używany w dowolnej witrynie, która akceptuje Google Authenticator.

Pobieranie uwierzytelniania

Aplikacja Authy na urządzenia mobilne

1. Authy na Androida

Krok 1: Pobierz go w sklepie GooglePlay .

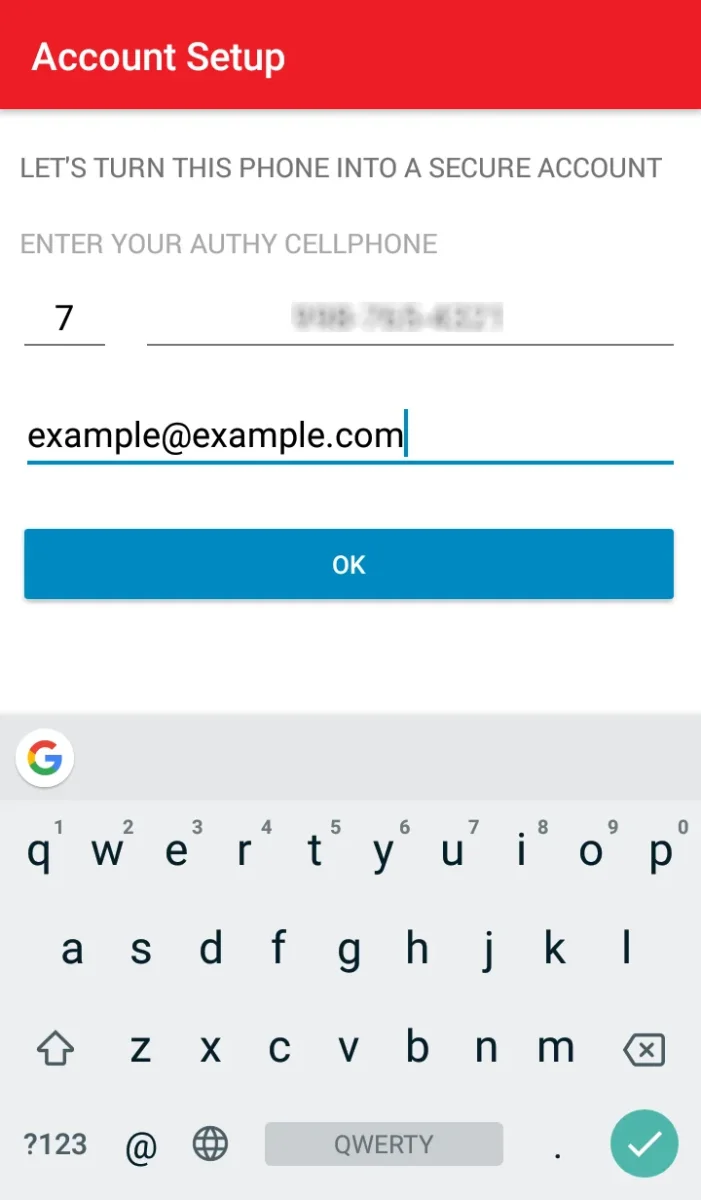

Krok 2 : Skonfiguruj swoje konto.

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

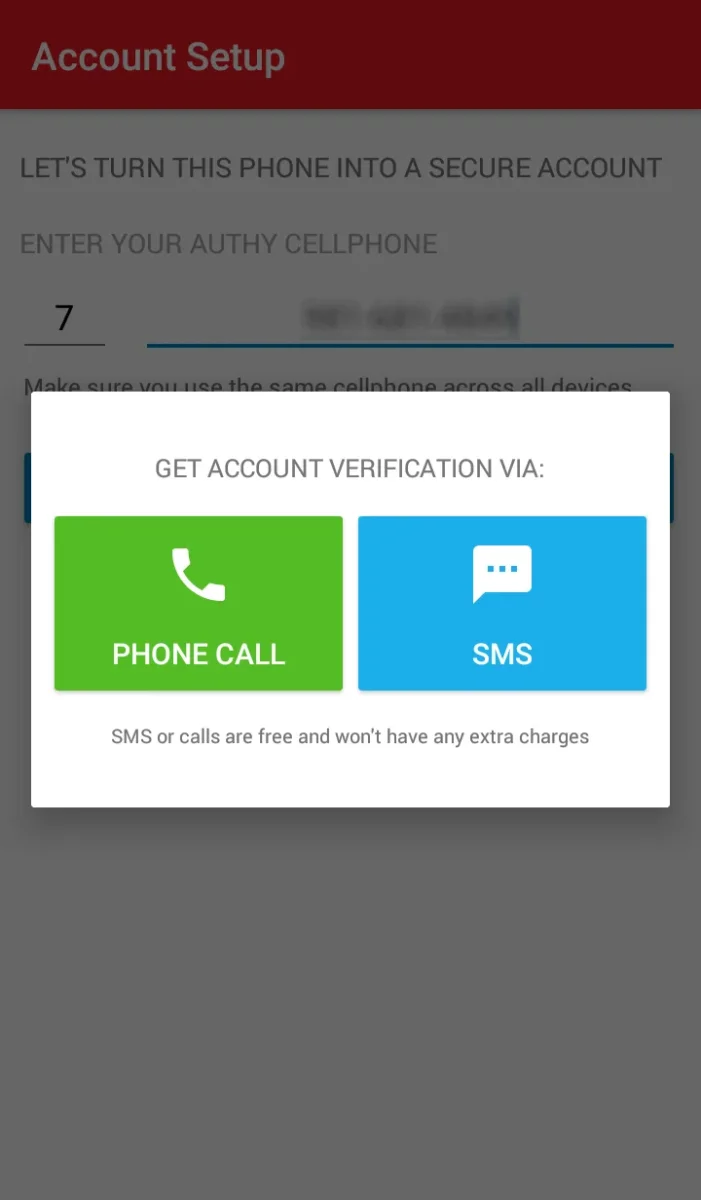

Krok 3 : Potwierdź swoje dane.

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

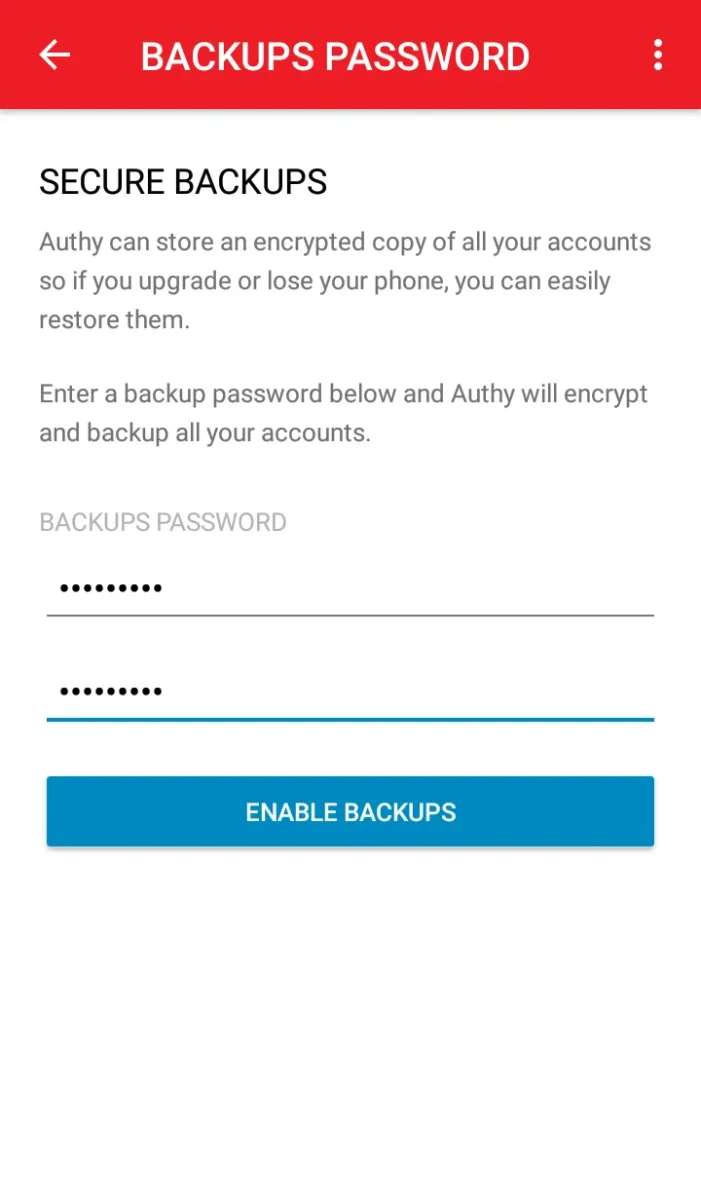

Krok 4 : Wybierz hasło zapasowe.

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

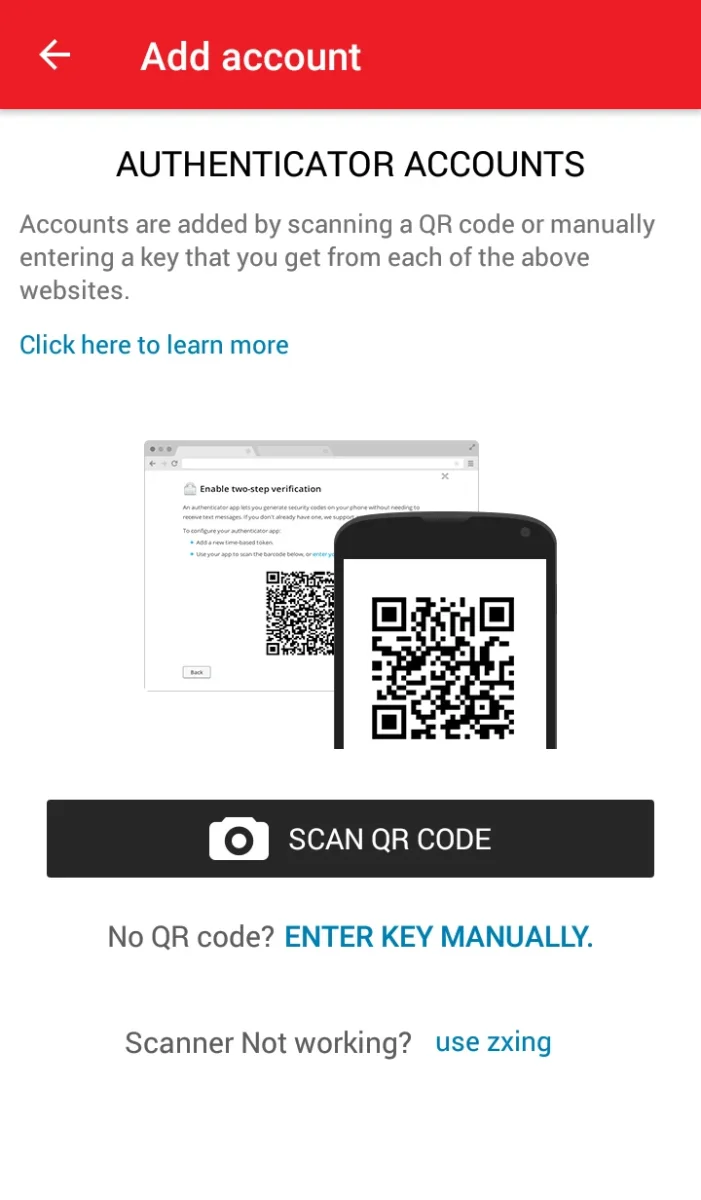

Krok 5 : Zakończ, dodając konto za pomocą kodu QR.

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

2. Authy na IOS

Krok 1 : Pobierz Authy z App Store .

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

Krok 2 : Skonfiguruj konto zgodnie z powyższymi wskazówkami.

Authy na pulpicie

*Ważna uwaga : skanowanie kodów QR nie jest dostępne w tej wersji, ale możesz korzystać z kont dodanych z aplikacji mobilnych.

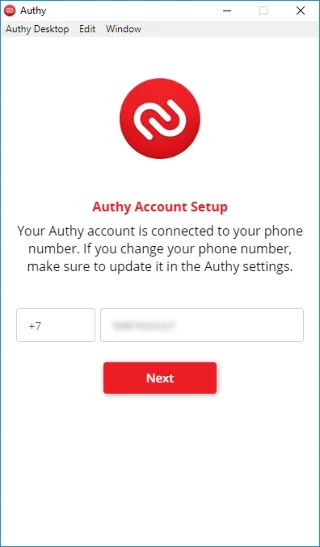

Krok 1 : Pobierz odpowiednią wersję ze strony programisty i uruchom plik instalacyjny.

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

Krok 2 : Wprowadź kod kraju i numer telefonu, kliknij Dalej .

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

Krok 3 : Dodaj konto za pomocą aplikacji mobilnej.

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

Jak skonfigurować Authy i włączyć 2FA na swoich kontach

Binance

Profil → Bezpieczeństwo → Uwierzytelnianie dwuskładnikowe → Uwierzytelnianie Google → Zeskanuj kod QR za pomocą aplikacji Authy.

Gmail

Google wymaga uprzedniego skonfigurowania weryfikacji SMS-em. Następnie będziesz mieć możliwość dodania aplikacji uwierzytelniającej.

Świergot

Ustawienia i prywatność → Bezpieczeństwo i dostęp do konta → Bezpieczeństwo → Uwierzytelnianie dwuetapowe.

Facebook

Ustawienia zabezpieczeń i logowania → Edytuj (poniżej Użyj uwierzytelniania dwuskładnikowego) → Konfiguracja.

Niezgoda

Ustawienia → Moje konto → Włącz uwierzytelnianie dwuetapowe.

Bliźnięta

Ustawienia → Włącz 2FA → Rozpocznij → Ustawienia → Włącz token uwierzytelniania.

Reddit

Ustawienia użytkownika → Prywatność i bezpieczeństwo → Uwierzytelnianie dwuetapowe.

Jak dodawać i usuwać konta w Authy

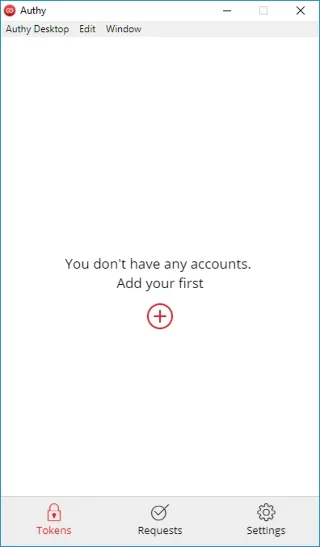

Dodaj konto

Jeśli chcesz włączyć uwierzytelnianie dwuskładnikowe Authy dla dowolnego konta, po prostu otwórz aplikację i wybierz „ Dodaj konto ”.

- Wybierz „ Skanuj kod QR ”, aby zeskanować kod dostarczony przez wybraną platformę.

- Jeśli kod nie może zostać zeskanowany (z powodu operacji ustawiania w tym samym telefonie), możesz wprowadzić go ręcznie, naciskając „ Wprowadź klawisz ręcznie ”.

- Następnie wróć do swojego konta i wprowadź 6-cyfrowy kod utworzony przez Authy.

- Proces włączania Authy dla nowego konta dobiegł końca!

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

Podczas procesu logowania/korzystania z kont, gdy platforma prosi o podanie kodu uwierzytelnienia dwuskładnikowego, wystarczy przejść do aplikacji, znaleźć odpowiedni 6-cyfrowy kod tego konta i go wpisać. Pamiętaj, że ten kod jest ważny tylko przez 30 sekund i jest stale odnawiany co 30 sekund.

Usuń konto

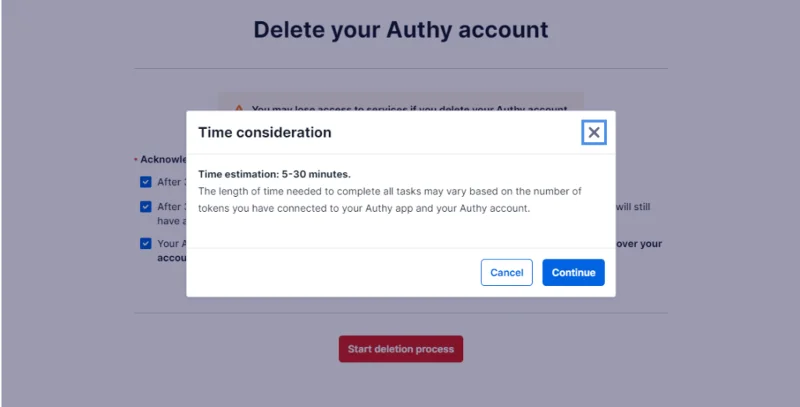

- Aby usunąć dowolne konto Authy, przejdź do tej witryny , a następnie zaznacz wszystkie 3 pola.

- Wybierz „ Rozpocznij proces usuwania ”, kliknij „ Kontynuuj ”.

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

- Wpisz numer kierunkowy kraju i numer telefonu, aby kontynuować.

- Wykonaj kolejny krok zgodnie z żądaniem Authy, a Twoje konto zostanie trwale usunięte.

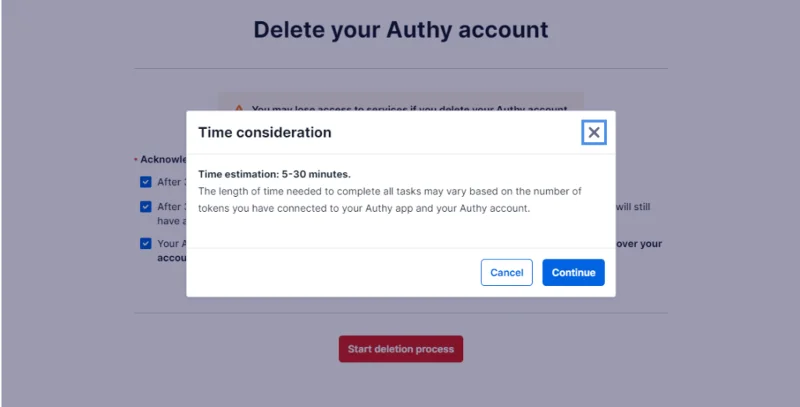

Jak wykonać kopię zapasową aplikacji Authy?

Użyj tej funkcji kopii zapasowej na wypadek utraty telefonu. Authy zaszyfruje Twoje dane i odszyfruje je tylko na urządzeniach przy użyciu hasła, które znasz tylko Ty. Aby wykonać kopię zapasową konta, postępuj zgodnie z tym przewodnikiem.

- Otwórz Authy, przejdź do „ Konta ”

- Włącz kopię zapasową Authenticator.

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

Ustaw hasło do kopii zapasowych . Ważna uwaga, że tego hasła nie można odzyskać, więc zachowaj je w bezpiecznym miejscu.

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

Jak przenieść kod Authy na nowy telefon?

Ze starym telefonem (wiele urządzeń)

Funkcja Multi-device może być również wykorzystana do prostej migracji tokenów z jednego „zaufanego” urządzenia na drugie, na przykład podczas wymiany starego smartfona na nowy, bez konieczności ponownego konfigurowania 2FA wszędzie tam, gdzie jest używany. Po prostu postępuj zgodnie z poniższymi instrukcjami, aby zsynchronizować nowe urządzenie i pamiętaj, aby cofnąć autoryzację starego przed jego wyrzuceniem.

Uzyskanie dostępu do Authy 2FA z drugiego urządzenia zajmuje tylko kilka chwil, postępując zgodnie z następującymi krokami:

Krok 1: Otwórz aplikację Authy na swoim głównym urządzeniu. Kliknij „Ustawienia ” (ikona koła zębatego w prawym górnym rogu) → Kliknij „ Urządzenia ” → Włącz „ Zezwalaj na wiele urządzeń ”.

Krok 2: Teraz na drugim urządzeniu zainstaluj Authy.

Krok 3: Po zainstalowaniu otwórz aplikację Authy. Po wyświetleniu monitu wprowadź numer telefonu swojego głównego urządzenia → Pojawi się wyskakujące okienko z napisem „ Uzyskaj weryfikację konta przez ”. → Wybierz „ Użyj istniejącego urządzenia ”.

Krok 4: Wróć do swojego głównego urządzenia. Powiadomienie poprosi o zweryfikowanie dodania nowego urządzenia → Wybierz „ Zaakceptuj .\” → Po wyświetleniu monitu o zatwierdzenie tej decyzji, wpisz „ OK ” w polu wprowadzania.

Krok 5: Wróć do „ Ustawienia ” na głównym urządzeniu i ponownie wybierz „ Urządzenia ”.

Zobaczysz teraz dwa „zaufane” urządzenia połączone z dowolnymi obecnymi (i przyszłymi) usługami dwuskładnikowymi, które włączysz w Authy.

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

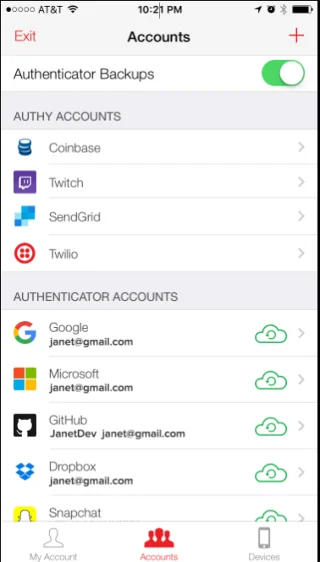

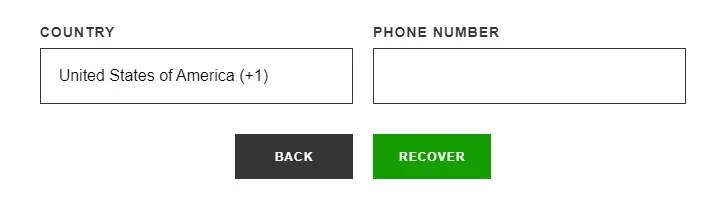

Bez starego telefonu

Utrata telefonu z kontem 2FA to taki ból, ale Authy tutaj ma rozwiązanie, aby poradzić sobie z tym problemem. Ważną informacją jest to , że nadal musisz mieć dostęp do swoich numerów telefonów, aby wykonać te czynności.

Przejdź do tej witryny z Authy, wprowadź swój kraj i numer telefonu, wybierz „ Odzyskaj ”.

Niektóre notatki zaczerpnięte bezpośrednio ze strony internetowej Authy:

- Rozpatrzenie próśb o odzyskanie danych w celu ochrony konta zajmuje 24 godziny.

- Wszelkie istniejące aplikacje Authy przestaną działać, ale będzie można zainstalować nową.

- Ten proces odzyskiwania zachowa wszystkie kopie zapasowe kont 2FA. Ale jeśli dodasz token do Authy i nie utworzysz kopii zapasowej, zostanie on utracony.

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

Jak zresetować Authy

Authy pozwala na używanie go na wielu urządzeniach jednocześnie.

Po prostu użyj swojego zarejestrowanego numeru telefonu Authy, aby się zalogować i odzyskać Authy na nowym urządzeniu, a następnie wprowadź hasło odzyskiwania w celu odszyfrowania.

Wszystkie połączone konta zostaną przywrócone. Nie musisz ręcznie przywracać kodów jeden po drugim.

Niektóre alternatywy Authy

Google Authenticator

Google Authenticator (2FA) to aplikacja uwierzytelniająca firmy Google. Google Authenticator, podobnie jak Authy, generuje zależny od czasu sześciocyfrowy kod, który wpisujesz po przesłaniu nazwy użytkownika i hasła. Ale Authy ma pewne zalety w porównaniu z Google Authenticator, takie jak wiele urządzeń lub zaszyfrowane kopie zapasowe odzyskiwania.

Dowiedz się więcej: Jak korzystać z Google Authenticator

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

Microsoft Authenticator

Microsoft Authenticator to dwuskładnikowy program uwierzytelniający firmy Microsoft. Microsoft Authenticator może być używany z produktami firmy Microsoft lub dowolnymi witrynami lub aplikacjami, które wykorzystują uwierzytelnianie dwuskładnikowe z jednorazowym hasłem czasowym (TOTP lub OTP).

Dowiedz się więcej: Jak korzystać z Microsoft Authenticator

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

Ostatnie przejście

Uruchomiony w 2008 roku LastPass jest weteranem wśród narzędzi cyberbezpieczeństwa. LastPass ma do zaoferowania funkcje, które pokrywają wszystkie podstawowe potrzeby menedżera haseł. Pozwala dobrze chronić nazwy użytkowników, hasła i inne wrażliwe dane.

Dowiedz się więcej: Jak korzystać z LastPass

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

Yubikey

Yubikey to inny sposób na zabezpieczenie randki. Yubico firmy Yubikey to sprzęt wieloczynnikowy. Zapewniają wszystkie zabezpieczenia konkurencyjnych systemów, ale robią to bez ruchomych części, baterii lub połączenia internetowego.

Dowiedz się więcej: Jak korzystać z Yubikey

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

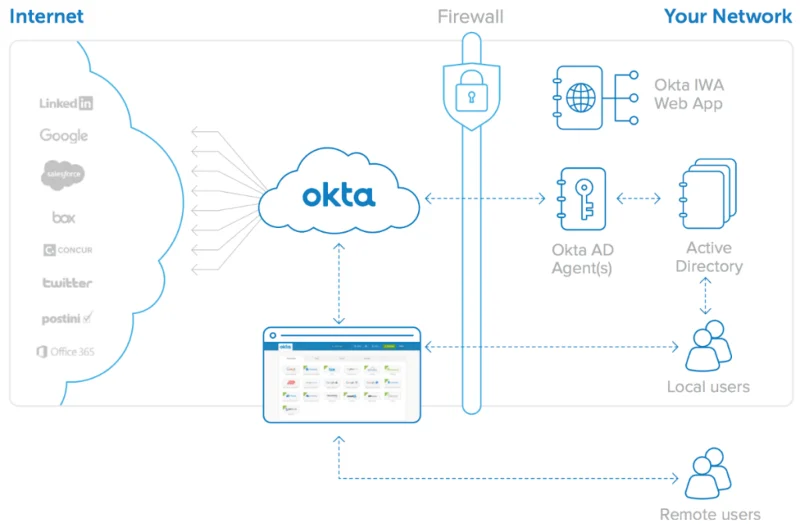

Okta

Okta to platforma z kategorii Identity-as-a-Service (IDaaS), co oznacza, że daje Tobie i innym dostęp do całego innego (firmowego) oprogramowania za pomocą jednego loginu. Okta jest dostępna na komputerach, laptopach, telefonach komórkowych lub tabletach, umożliwiając użytkownikom dostęp do Twoich aplikacji w dowolnym miejscu i czasie.

Dowiedz się więcej: Jak korzystać z Okta

![Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022) Recenzja Authy: Co to jest Authy i jak go używać do 2FA (2022)]()

Wniosek

Moim zdaniem, w porównaniu do Google Authenticator, Authy jest łatwą w obsłudze aplikacją o przyjaznej dla użytkownika konstrukcji, a co najważniejsze, może przywracać wszystkie połączone konta po numerze telefonu.

Aplikacja do uwierzytelniania dwuskładnikowego jest bardzo ważna dla zapewnienia bezpieczeństwa danych osobowych, dlatego warto rozważyć wybór aplikacji, której chcesz użyć.