Resumen de los 6 exploits (hacks) más notables en la primera mitad de 2021 y enumera el daño total y las soluciones del proyecto.

Hola, chicos.

Hoy, me gustaría compartir con ustedes un artículo que resume los exploits (hacks) más populares en la primera mitad de 2021. Al mismo tiempo, enumera los proyectos que han sido pirateados por piratas informáticos, el daño total del incidente y su solución. Para obtener más detalles, consulte el siguiente artículo.

Descripción general de la explotación

Exploit es un término que se usa para hablar sobre un ataque de una persona o grupo de personas (anónimamente) que ingresa intencionalmente en un error o agujero de seguridad para explotar y obtener ganancias. Este término se aplica tanto a cripto como a no cripto.

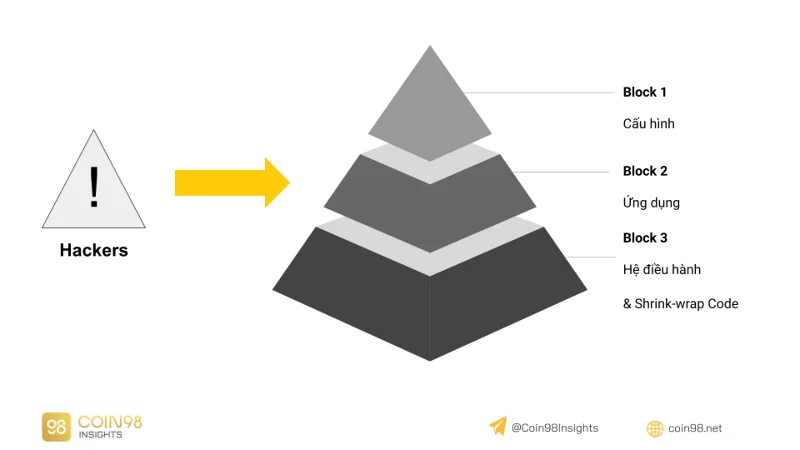

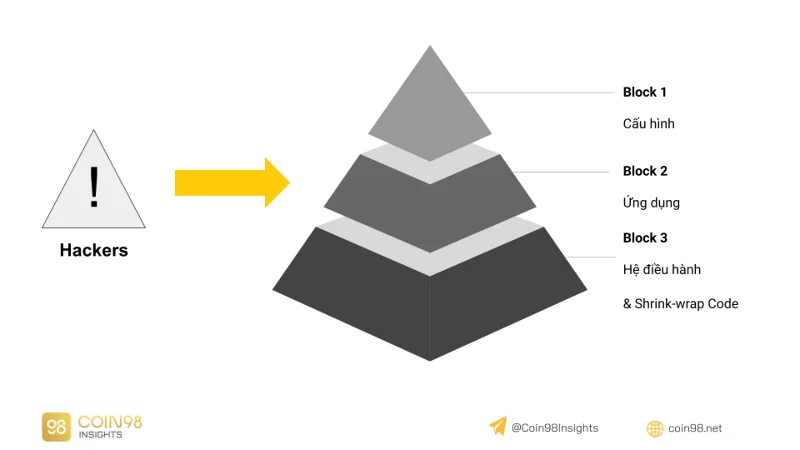

Los ataques suelen ocurrir en sistemas operativos de red, Dapps o cualquier código de software. En algunos casos, muchos piratas informáticos roban datos en el sistema, como información de usuarios, activos de fondos, ... o introducen virus en el software para destruir los nodos asociados.

Clasificación de explotación común

Exploit es bien conocido en la industria electrónica, y también hay muchos tipos diferentes de Exploit, para que lo entiendas mejor, los clasificaré de la siguiente manera:

- Explotación remota : el proceso de explotar errores en el sistema de seguridad principal de forma remota en otra computadora/red.

- Local Exploit : una forma de explotar errores en el sistema de seguridad directamente en el sistema principal y actualizar gradualmente sus permisos, descifrar contraseñas, explotar los datos de otras personas,...

- Existe otro tipo de exploit que se infiltrará en el acceso del administrador (acceso de nivel administrativo/raíz) y realizará actos de beneficio personal desde allí.

Explotar en Crypto

En Crypto, Exploit es conocido por ataques a vulnerabilidades en contratos inteligentes, o fallas de seguridad comúnmente descubiertas como sitios web, Dapps, IoT, API, UI-UX,...

Muchas veces un software recién programado puede tener errores durante la ejecución, esos agujeros de seguridad suelen aparecer en Configuraciones, Aplicaciones (Dapps), Shrink wrap Code y Sistema Operativo.

Los piratas informáticos a menudo detectan vulnerabilidades técnicas

Los ataques de los piratas informáticos a menudo son difíciles de detectar hasta que ocurren las consecuencias, por lo que los proyectos de blockchain al lanzar un nuevo producto a menudo tendrán eventos Testnets, Devnets y Bug Bounty (obtén recompensas) para la comunidad.

Bug bounty es un programa de seguridad que los proyectos suelen aplicar a sus Dapps, en parte para evaluar la experiencia del usuario y, en parte, para detectar agujeros de seguridad (errores) en sus productos.

En lugar de ser atacado por piratas informáticos y perder miles de millones de dólares, junto con muchos otros problemas legales, Bug Bounty limitará un poco los riesgos que puedan ocurrir en el futuro.

6 casos de exploits pendientes en 2021

Red polivinílica

Poly Network es una red desplegada para la interacción de múltiples cadenas, construyendo la infraestructura de Internet de próxima generación. Blockchains puede conectarse a Poly Network a través de una red abierta y un mecanismo de Admisión Transparente (transparencia) en el acceso a la información, confianza y consistencia.

Además, Poly Network también conecta muchas otras cadenas de bloques y ha integrado muchas plataformas como Bitcoin, Ethereum, Neo, Ontology, Elrond, Ziliqua, Binance Smart Chain, Switcheo y Huobi ECO Chain. Hasta ahora, Poly Network no ha tenido un token en su mecanismo de gobierno.

La razón por la que Poly Network está en este top 6 es porque recientemente, el 10 de agosto, el Twitter de Poly Network confirmó que habían sufrido un ataque de cadena cruzada, y se estimó que el incidente costó 611 millones de dólares. Específicamente, los daños incluyen:

- $ 273 millones en Ethereum.

- $ 253 millones en BSC.

- $ 85 millones en Polygon.

Además, O3 Swap , la plataforma construida sobre Poly Network, también se ve parcialmente afectada, todavía no hay datos exactos para este caso.

Aunque Poly Network es auditada por Certik , es inevitable que ocurran casos inesperados como el anterior. El proyecto está investigando el caso actualmente, la información específica se actualizará tan pronto como haya un nuevo anuncio de Poly Network.

Laboratorio de finanzas alfa

Alpha Finance Lab es una plataforma DeFi Cross-chain construida sobre el ecosistema Binance Smart Chain, que incluye productos y servicios de préstamos y préstamos, que respalda a los usuarios en muchas cadenas de bloques diferentes.

ALPHA es el token nativo representativo del proyecto, sirviendo a la gobernanza en el sistema, apoyando la minería de liquidez en préstamos o préstamos, también puede apostar ALPHA para obtener ganancias.

La razón por la que Alpha Finance se encuentra entre los 6 primeros casos de Exploit es porque el daño total después del ataque es bastante grande, hasta 37,5 millones de dólares.

Resumen de eventos

En la mañana del 13 de febrero de 2021, un pirata informático atacó el protocolo Alpha Homora V2 y las transacciones de préstamo se detuvieron posteriormente para su investigación. Se dice que este ataque es bastante complicado porque el hacker ha dado muchos pasos antes de privar de la cantidad anterior, en concreto:

- El hacker creó una dirección virtual, intercambió ETH a UNI y agregó LP para el par ETH + UNI en Uniswap (para obtener tokens LP). En la misma transacción, cambió ETH a sUSD y depositó sUSD en Cream Iron Bank.

- En Alpha Homora V2, los piratas informáticos tomaron prestados sUSD y Aave para aumentar las tenencias de cySUSD. A partir de ahí, el hacker tomó prestados otros $13,244 ETH; $4,263,139 IED; $3,997,921 USDC y $5,647,242 USDT.

- A continuación, deposite algo en Aave, 1000 ETH en Iron Bank y Alpha Homora V2, 320 ETH en Tornado.cash.

- En la billetera personal del hacker después de la transacción quedaron 10,925 ETH (equivalente a $ 20 millones).

Las vulnerabilidades del incidente han sido investigadas e investigadas por Alpha Finance Lab, Andre Cronje y Cream Finance, incluidas 9 transacciones, 4 operaciones diferentes en este truco. Se puede ver que el mercado DeFi aún es bastante nuevo y existen muchos riesgos potenciales.

Consecuencia

![Top 6 Exploit "choques" más destacados en la primera mitad de 2021 Top 6 Exploit "choques" más destacados en la primera mitad de 2021]()

Además del resultado de ser pirateado, perdiendo $ 37.5 millones, Alpha Finance Lab también enfrentó una fuerte caída en el precio del token ALPHA después del anuncio del proyecto, en el momento del anuncio era casi 22% y el total en febrero ha disminuido. en un 39,22%.

Rari Capital

Rari Capital (RGT) es conocido como un protocolo de cultivo de rendimiento automatizado en la plataforma de cadena de bloques Ethereum, que ayuda a atraer liquidez en DeFi Space como Compound, dYdX, yEarn,... Además, el objetivo que persigue Rari Capital es crear un entorno agrícola eficiente para los usuarios.

Desde su lanzamiento hasta ahora, RGT ha experimentado un tremendo crecimiento de precios desde $0.2 (5 de noviembre de 2020) - ATH $27.37 (15 de abril de 2021), se puede ver que la plataforma Rari Capital está en constante desarrollo y también es un "delicioso cebo" para los piratas informáticos.

Resumen de eventos

El 8 de mayo, Rari Capital tuvo que informar que un hacker irrumpió en el sistema y extrajo 2600 ETH, una pérdida del 60 % (estimada en $10 000 000) de los fondos totales de los usuarios en ese momento. Resumiré el incidente brevemente de la siguiente manera:

- Los piratas informáticos crearon tokens falsos y los agruparon en SushiSwap.

- Luego aprovecharon la vulnerabilidad de las características de Alpha Finance y accedieron a Alpaca Homora para recibir ibETH del contrato de grupo Rari ETH.

- Finalmente, el pirata informático convirtió ibETH en ETH en el grupo Rari ETH.

Consecuencia

![Top 6 Exploit "choques" más destacados en la primera mitad de 2021 Top 6 Exploit "choques" más destacados en la primera mitad de 2021]()

Fuente de la imagen: Rekt Capital

El precio del RGT cayó más de un 40% tras el ataque. Vale la pena mencionar que aunque el token fue auditado por Quantstamp , esta vulnerabilidad fue ignorada y causó una gran pérdida a Rari Capital. Por lo que sé, Rari tuvo que descontar 2 millones de RGT para compensar a los usuarios más tarde.

Pancake Bunny Finanzas

Si te encanta la agricultura, seguramente Pancake Bunny (BUNNY) no es un nombre extraño, este es un agregador de ganancias y una herramienta de optimización agrícola en Binance Smart Chain. Similar a Yearn Finance en Ethereum, Pancake Bunny Finance usa Pancake como la plataforma principal de Yield Farming.

Permite a los usuarios comprar CAKE y agregar al grupo para obtener interés compuesto de la agricultura. En Pancake, también hay un puente entre ETH-BSC para expandir la cantidad de usuarios en la plataforma. BUNNY es un token nativo que representa el proyecto, utilizado en la administración y como tarifa en PancakeSwap.

Resumen de eventos

Específicamente, el 20 de mayo, Pancake tuvo que reportar un préstamo flash de ataque de explotador , una forma de préstamo sin garantía. Aprovechando la laguna en esta característica de la aplicación, los piratas informáticos han penetrado y atacado de la siguiente manera:

- Usan PancakeSwap para pedir prestadas grandes cantidades de BNB de los grupos de WBNB, incluidos ocho préstamos flash diferentes (según el banco Fortube).

- Los piratas informáticos depositaron 2,96 millones de USDT y 7886 WBNB en el grupo y acuñaron 144,450 tokens LP.

- Con una gran cantidad de tokens LP en la mano, reclamaron 6,97 millones de recompensas BUNNY de Vault Flip To Flip y trajeron al mercado una fuerte descarga.

- Vendieron con éxito todos los BUNNY pirateados, volvieron a pagar el BNB prestado del préstamo flash anterior.

Consecuencia

![Top 6 Exploit "choques" más destacados en la primera mitad de 2021 Top 6 Exploit "choques" más destacados en la primera mitad de 2021]()

Fuente de la imagen: Rekt Capital

El incidente hizo que el precio de BUNNY cayera repentinamente a $ 6 y en ese momento el TVL de Pancake Bunny era de solo $ 1 mil millones (dividido por 10 desde el período pico).

Daños totales estimados en $ 2.4 millones, incluso una auditoría de Haechi no pudo proteger a Pancake Bunny de este ataque.

THORCadena

THORChain (RUNE) se conoce como el proyecto Blockchain Protocol, que construye un protocolo puente independiente de la cadena, que permite la conexión y el intercambio de valor entre diferentes cadenas múltiples. THORChain también proporciona liquidez de capa 1, intercambio instantáneo de activos y liquidación de fluctuaciones de precios en Crypto.

RUNE es un token nativo en la plataforma THORChain con el fin de realizar tarifas de transacción, apostar/votar y servir como recompensa para los validadores.

THORChain también es el nombre en el top 6 de los exploits más recientes, en solo un mes, THORChain ha enfrentado 2 ataques de piratas informáticos con una pérdida total de casi 13 millones de dólares.

Resumen de eventos:

- Anteriormente, el 15 de julio, THORChain fue pirateada para robar 2.500 ETH (estimado en 5 millones de dólares), este ataque en el protocolo Bifrost .

- Y cerca de fines de julio, perdieron otros 8 millones de dólares por "hackers de sombrero blanco" debido a un error relacionado con el token ERC-777 (contrato de enrutador ETH).

- Hacker creó un enrutador falso y realizó sus acciones en el enrutador Thorchain.

Consecuencia

El precio de RUNE ha bajado un 25%. Aunque fue auditado por el prestigioso equipo de Certik, pero después de los errores y la frecuencia de ocurrencia masiva, la comunidad se preocupó y comenzó a dar señales de huir. Puede ver el patrón de velas de julio como se muestra a continuación:

![Top 6 Exploit "choques" más destacados en la primera mitad de 2021 Top 6 Exploit "choques" más destacados en la primera mitad de 2021]()

Finanzas de paletas

Permítanme definir brevemente, Popsicle Finance es una plataforma de agregación de ganancias de múltiples cadenas, que ayuda a proporcionar liquidez en muchas plataformas diferentes. El proyecto fue construido y desarrollado con el objetivo de ayudar a los usuarios a proporcionar liquidez rápida, ahorrar tarifas de gas, admitir muchos AMM como Uniswap, SushiSwap, Pancakeswap,...

Además de que ICE es el token representativo del proyecto, actualmente el equipo no ha actualizado la función de este token, lo más probable es que en el futuro se use ICE para votar, como la principal tarifa de conversión en la plataforma Popsicle.

Por tratarse de un proyecto nuevo, aunque auditado por Peckshield, Popsicle Finance no puede escapar a los problemas de agujeros técnicos en su sistema. Desde principios de año hasta ahora, Peckshield ha tenido 7 exploits, rug-pulls, etc., lo cual es un número preocupante para el equipo de Peckshield.

Resumen de eventos

- Este incidente acaba de ocurrir el 4 de agosto, específicamente, el pirata informático creó 3 contratos A, B, C y se repitió en la secuencia: Transferencia (A) ⇒ (B) y Cobro de tarifas ⇒ (C) Transferencia ⇒ (A) y Cobro de tarifas ( repita para 8 de esos grupos).

- En pocas palabras, depositan dinero en el contrato A y luego transfieren los tokens LP a B, confiando en el mecanismo de cobro de tarifas de Sorbetto para extraer el monto de esa transacción. A continuación, pase de B a C y así sucesivamente para las 8 piscinas.

- Se puede ver que esta es una repetición planificada, prestan 30 millones de USDT, 13,000 WETH, 1,400 BTC, 30 millones de DAI y 200,000 UNI de Aave para atacar los 8 grupos anteriores.

- De hecho, la falla en Popsicle es bastante simple en comparación con los eventos de los proyectos anteriores. La causa principal de este truco es que la tarifa no se calcula correctamente cuando se transfieren los tokens LP.

Consecuencia

![Top 6 Exploit "choques" más destacados en la primera mitad de 2021 Top 6 Exploit "choques" más destacados en la primera mitad de 2021]()

Popsicle Finance sufrió una pérdida de hasta 25 millones de dólares junto con una caída en el precio de los tokens de ICE tras el anuncio del accidente.

Conclusión

Desde principios de año, ha habido 42 casos de Exploit, Rug-pull en el mercado Crypto. Este es también un factor importante en los movimientos de precios recientes en algunos proyectos. DeFi Spaces es una buena presa para los hackers de sombrero blanco, especialmente cuando el mercado está en constante evolución como hoy.

¿Habrá una solución en el futuro, la auditoría será más estricta y más automatizada? ¡ Siga de inmediato el canal Coin98 Insights News para obtener las actualizaciones más rápidas sobre todas las noticias y eventos destacados en el mercado Crypto!