03 najbardziej prestiżowe giełdy Trade Coin & Margin (2021)

Na jakiej giełdzie nowicjusze powinni handlować monetami? W tym artykule Coin98 przedstawi 3 najbardziej prestiżowe giełdy handlu monetami w 2021 roku!

Zestawienie 6 najbardziej zauważalnych exploitów (hacków) w pierwszej połowie 2021 roku oraz zestawienie łącznych szkód i rozwiązań projektu.

Cześć chłopaki.

Dziś chciałbym podzielić się z Wami artykułem podsumowującym najpopularniejsze exploity (hacki) w pierwszej połowie 2021 roku. Jednocześnie wymieniając projekty, które zostały zhakowane przez hakerów, całkowite zniszczenie incydentu i ich rozwiązanie. Aby uzyskać więcej informacji, zapoznaj się z następującym artykułem.

Przegląd wykorzystania

Exploit to termin używany do opisania ataku ze strony osoby lub grupy osób (anonimowo), która celowo wprowadza błąd lub lukę w zabezpieczeniach w celu wykorzystania i zysku. Termin ten dotyczy zarówno kryptowalut, jak i niekrypto.

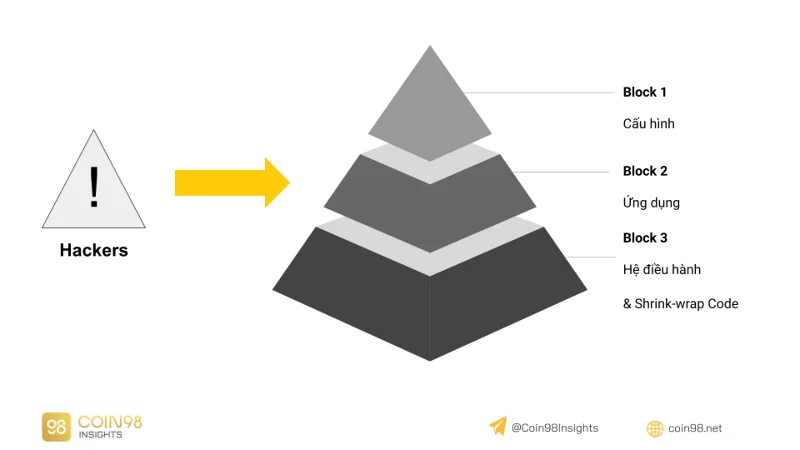

Ataki zwykle występują w sieciowych systemach operacyjnych, aplikacjach Dapp lub dowolnym kodzie oprogramowania. W niektórych przypadkach wielu hakerów kradnie dane w systemie, takie jak informacje użytkowników, środki finansowe itp. lub umieszcza wirusy w oprogramowaniu, aby zniszczyć powiązane węzły.

Wspólna klasyfikacja eksploitów

Exploit jest dobrze znany w branży elektronicznej, istnieje również wiele różnych typów Exploitów, które dla lepszego zrozumienia podzielę na następujące kategorie:

Wykorzystaj w krypto

W Crypto Exploit jest znany z ataków na luki w inteligentnych kontraktach lub powszechnie wykrywanych luk bezpieczeństwa, takich jak Website, Dapps, IoT, API, UI-UX,...

Często oprogramowanie, które właśnie zostało zaprogramowane, może mieć błędy podczas wykonywania, te luki w zabezpieczeniach często pojawiają się w konfiguracjach, aplikacjach (Dapps), kodzie folii termokurczliwej i systemie operacyjnym.

Luki techniczne są często zauważane przez hakerów

Ataki hakerów są często trudne do wykrycia, dopóki nie wystąpią konsekwencje, więc projekty blockchain podczas uruchamiania nowego produktu często będą zawierać wydarzenia Testnets, Devnets i Bug Bounty. Otrzymują nagrody) dla społeczności.

Bug bounty to program bezpieczeństwa często stosowany przez projekty do ich Dappów, częściowo w celu zbadania doświadczenia użytkownika, a drugą częścią jest wykrywanie luk w zabezpieczeniach (błędów) w ich produktach.

Zamiast być atakowanym przez hakerów i tracić miliony dolarów, wraz z wieloma innymi problemami prawnymi, Bug Bounty nieco ograniczy ryzyko, które może wystąpić w przyszłości.

6 nierozstrzygniętych przypadków Exploit w 2021 r.

Sieć poli

Poly Network to sieć wdrożona do interakcji wielołańcuchowej, budująca infrastrukturę internetową nowej generacji. Blockchainy mogą łączyć się z Poly Network za pośrednictwem otwartej sieci i mechanizmu Transparent Admission (przejrzystości) w dostępie do informacji, zaufania i spójności.

Poza tym Poly Network łączy również wiele innych łańcuchów bloków i zintegrowała wiele platform, takich jak Bitcoin, Ethereum, Neo, Ontology, Elrond, Ziliqua, Binance Smart Chain, Switcheo i Huobi ECO Chain. Do tej pory Poly Network nie posiadało tokena w swoim mechanizmie zarządzania.

Powodem, dla którego Poly Network znajduje się w pierwszej szóstce, jest to, że niedawno 10 sierpnia Twitter Poly Network potwierdził, że ucierpiała w ataku krzyżowym, a incydent oszacowano na 611 milionów dolarów. W szczególności szkody obejmują:

Poza tym częściowo dotyczy to również O3 Swap - platformy zbudowanej na Poly Network, nadal nie ma dokładnych danych dla tego przypadku.

Chociaż Poly Network jest kontrolowany przez Certik , nieuniknione jest wystąpienie nieoczekiwanych przypadków, takich jak powyższe. W ramach projektu trwa obecnie dochodzenie w sprawie, szczegółowe informacje zostaną zaktualizowane, gdy tylko pojawi się nowe ogłoszenie z Poly Network.

Laboratorium finansowe Alpha

Alpha Finance Lab to platforma DeFi Cross-chain zbudowana na ekosystemie Binance Smart Chain, w tym produktów i usług pożyczkowych i pożyczkowych, wspierająca użytkowników wielu różnych łańcuchów bloków.

ALPHA jest reprezentatywnym natywnym tokenem projektu, służącym do zarządzania w systemie, wspierającym wydobycie płynności w udzielaniu kredytów lub pożyczek, można również Staking ALPHA w celu osiągania zysków.

Powodem, dla którego Alpha Finance znajduje się w pierwszej szóstce przypadków Exploit, jest to, że całkowite szkody po ataku są dość duże i wynoszą do 37,5 miliona USD.

Podsumowanie wydarzeń

Rankiem 13 lutego 2021 r. haker zaatakował protokół Alpha Homora V2 , a transakcje pożyczkowe zostały następnie wstrzymane w celu przeprowadzenia dochodzenia. Mówi się, że ten atak jest dość skomplikowany, ponieważ haker podjął wiele kroków przed pozbawieniem powyższej kwoty, a konkretnie:

Luki w incydencie zostały zbadane przez Alpha Finance Lab, Andre Cronje i Cream Finance, w tym 9 transakcji, 4 różne operacje w tym hacku. Widać, że rynek DeFi jest wciąż całkiem nowy i istnieje wiele potencjalnych zagrożeń.

Konsekwencja

Oprócz wyniku włamania, tracąc 37,5 mln USD, Alpha Finance Lab stanęło również w obliczu dużego spadku ceny tokena ALPHA po ogłoszeniu z projektu, w momencie ogłoszenia było to prawie 22%, a suma w lutym spadła o 39,22%.

Rari Capital

Rari Capital (RGT) jest znany jako zautomatyzowany protokół hodowli plonów na platformie blockchain Ethereum, pomagając przyciągnąć płynność w DeFi Space, takim jak Compound, dYdX, yEarn,... Ponadto celem, do którego dąży Rari Capital, jest stworzenie wydajne środowisko rolnicze dla użytkowników.

Od momentu uruchomienia do tej pory RGT doświadczył ogromnego wzrostu cen od 0,2 USD (5 listopada 2020 r.) - 27,37 USD ATH (15 kwietnia 2021 r.), widać, że platforma Rari Capital stale się rozwija i jest również „pysznym przynęta” dla hakerów.

Podsumowanie wydarzeń

8 maja Rari Capital musiał zgłosić, że haker włamał się do systemu i drenował 2600 ETH, co oznacza utratę 60% (szacunkowo 10 000 000 USD) całkowitych środków użytkowników w tym czasie. Krótko podsumuję incydent w następujący sposób:

Konsekwencja

Źródło obrazu: Rekt Capital

Cena RGT po ataku spadła o ponad 40%. Warto wspomnieć, że chociaż token został skontrolowany przez Quantstamp , luka ta została zignorowana i spowodowała dużą stratę dla Rari Capital. Jak wiem, Rari musiał odliczyć 2 miliony RGT, aby później zrekompensować użytkownikom.

Pancake Bunny Finanse

Jeśli kochasz rolnictwo, z pewnością Pancake Bunny (BUNNY) nie jest dziwną nazwą, jest to narzędzie do gromadzenia zysków i optymalizacji rolnictwa na Binance Smart Chain. Podobnie jak Yearn Finance na Ethereum, Pancake Bunny Finance wykorzystuje Pancake jako główną platformę Yield Farming.

Pozwala użytkownikom kupować CAKE i dodawać je do puli, aby uzyskać składane odsetki z rolnictwa. Na Pancake istnieje również pomost między ETH-BSC, aby zwiększyć liczbę użytkowników platformy. BUNNY to natywny token reprezentujący projekt, używany w administracji oraz jako opłata na PancakeSwap.

Podsumowanie wydarzeń

W szczególności 20 maja Pancake musiał zgłosić błyskawiczną pożyczkę na atak typu exploit – formę pożyczki bez zabezpieczenia. Korzystając z luki w tej funkcji w aplikacji, hakerzy przeniknęli i zaatakowali:

Konsekwencja

Źródło obrazu: Rekt Capital

Incydent spowodował, że cena BUNNY'ego nagle spadła do 6 USD, aw tym czasie TVL Pancake Bunny wynosiła tylko 1 mld USD (podzielone przez 10 od szczytowego okresu).

Całkowite szkody szacowane na 2,4 miliona dolarów, nawet audyt przeprowadzony przez Haechi nie był w stanie ochronić Pancake Bunny przed tym atakiem,

Łańcuch THOR

THORChain (RUNE) jest znany jako projekt Blockchain Protocol, budujący niezależny od łańcucha protokół pomostowy, umożliwiający połączenie i wymianę wartości między różnymi wielołańcuchami. THORChain zapewnia również płynność w warstwie 1, natychmiastową wymianę aktywów i rozliczanie wahań cen w Crypto.

RUNE to natywny token na platformie THORChain w celu dokonywania opłat transakcyjnych, obstawiania/głosowania i służenia jako nagrody dla Walidatorów.

THORChain jest również nazwą w pierwszej szóstce najnowszych exploitów, w ciągu zaledwie jednego miesiąca THORChain stawił czoła 2 atakom hakerów, które łącznie straciły prawie 13 milionów dolarów.

Podsumowanie wydarzeń:

Konsekwencja

Cena RUN spadła o 25%. Co prawda był audytowany przez prestiżowy zespół Certika, ale po błędach i częstości masowych wystąpień społeczność zaniepokoiła się i zaczęła wykazywać oznaki ucieczki. Możesz zobaczyć lipcowy wzór świecowy, jak pokazano poniżej:

Popsicle Finanse

Pozwólcie, że pokrótce zdefiniuję, Popsicle Finance to wielołańcuchowa platforma agregacji zysków, pomagająca zapewnić płynność na wielu różnych platformach. Projekt został stworzony i rozwijany w celu pomocy użytkownikom w zapewnieniu szybkiej płynności, zmniejszeniu opłat za gaz, obsłudze wielu AMM, takich jak Uniswap, SushiSwap, Pancakeswap,...

Poza tym ICE jest reprezentatywnym tokenem projektu, obecnie zespół nie zaktualizował funkcji tego tokena, najprawdopodobniej w przyszłości ICE będzie używany do głosowania, jako główna opłata za konwersję na platformie Popsicle.

Ponieważ jest to nowy projekt, mimo że jest audytowany przez Peckshield, Popsicle Finance nie może uniknąć problemów technicznych dziur w swoim systemie. Od początku roku do chwili obecnej Peckshield miał na koncie 7 exploitów, wyciągania dywanów itp., co jest niepokojącą liczbą dla zespołu Peckshield.

Podsumowanie wydarzeń

Konsekwencja

Popsicle Finance poniósł stratę do 25 milionów dolarów wraz ze spadkiem ceny tokenów ICE po ogłoszeniu katastrofy.

Wniosek

Od początku roku na rynku Crypto pojawiły się 42 przypadki Exploit, Rug-pull. Jest to również ważny czynnik w ostatnich ruchach cenowych w niektórych projektach. DeFi Spaces to dobra zdobycz dla białych hakerów, zwłaszcza gdy rynek nieustannie ewoluuje, jak dzisiaj.

Czy w przyszłości będzie rozwiązanie, audyt będzie ściślejszy i bardziej zautomatyzowany? Natychmiast śledź kanał Coin98 Insights News , aby otrzymywać najszybsze aktualizacje wszystkich wiadomości i wyjątkowych wydarzeń na rynku Crypto!

Na jakiej giełdzie nowicjusze powinni handlować monetami? W tym artykule Coin98 przedstawi 3 najbardziej prestiżowe giełdy handlu monetami w 2021 roku!

W porównaniu do WBTC o kapitalizacji rynkowej 8 miliardów USD (bezpośredni rywal REN), liczba osiągniętych renBTC jest wciąż niewielka. Więc jaki jest powód?

Do czego służy TabTrader? Dlaczego warto korzystać z TabTrader? Sprawdź szczegółowy i łatwy do zrozumienia podręcznik użytkownika TabTrader dla początkujących tutaj!!!

NFT Pandora – Podręcznik NFT 2021. Wszystko, co musisz wiedzieć o NFT w 2021 roku.

Kiedy Bitcoin upadł, był to również czas, kiedy rynek był „czerwony w ogniu”. Przyjrzyjmy się Coin98 silnym zrzutom Bitcoina i ożywieniu rynku.

Instrumenty pochodne zapewniają mnóstwo płynności światu kryptowalut. Czym więc są kryptowaluty? Dowiedz się więcej o handlu kryptowalutowymi instrumentami pochodnymi tutaj.

Instrukcja korzystania z SolFarm do osiągania zysków poprzez rolnictwo, z operacjami takimi jak: dostarczanie, wycofywanie płynności i pożyczanie.

Artykuł o Iron Banku, kluczowym produkcie Cream V2. Pomóż przenieść pożyczki w DeFi na wyższy poziom.

Artykuł przedstawia perspektywę tokenomiki Fee Accrual w Alpha, co jest w niej szczególnego i jak wpływa na stawki?

Web3 to duży temat i cieszy się dużym zainteresowaniem społeczności Crypto. Więc jakie są najlepsze monety 5 Web3 w 2021 roku?